Facebook 上的另一个安全漏洞已被揭露,攻击者可能会利用该漏洞获取用户及其朋友的某些个人信息,从而可能使世界上最受欢迎的社交网络的用户隐私面临风险。

最近,Imperva 的网络安全研究人员发现Facebook 搜索功能显示输入查询结果的方式存在此漏洞。 Imperva 研究员Ron Masas 表示,显示搜索结果的页面包含与每个结果关联的iFrame 元素,其中这些iFrame 的端点URL 没有针对跨站点请求伪造(CSRF) 攻击的保护机制。

值得注意的是,新报告的漏洞已经得到修补,与之前披露的Facebook 漏洞暴露了3000 万用户的个人信息不同,它不允许攻击者立即从群发账户中提取信息。

Facebook 搜索漏洞是如何发挥作用的?

要利用此漏洞,攻击者所需要做的就是诱骗用户在已登录Facebook 帐户的网络浏览器上访问恶意网站。

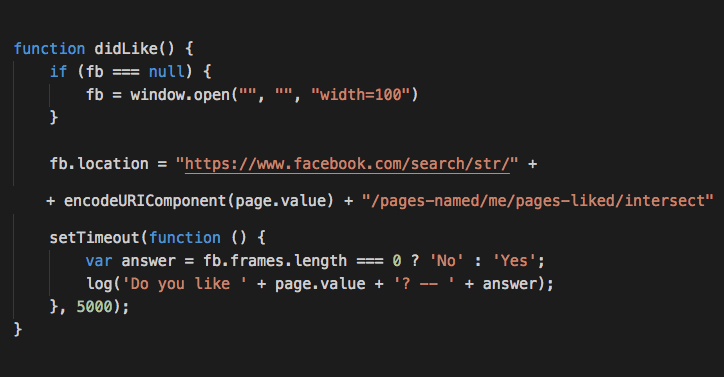

该恶意网站包含一段JavaScript 代码,一旦受害者点击页面上的任意位置,该代码就会在后台执行。允许攻击者打开Facebook 搜索页面的弹出窗口或新选项卡,迫使用户执行我们想要的任何搜索查询。

JavaScript 代码会打开一个包含Facebook URL 的新选项卡或窗口,该URL 运行某些预定义的搜索查询并测量结果以提取目标信息。

在Facebook 上搜索某些内容似乎利润较低,尤其是当漏洞利用代码返回的结果仅为“是”或“否”时。

但如果使用正确,Facebook 的搜索功能可用于提取与您的Facebook 帐户相关的敏感信息,例如检查:

如果您的朋友的名字中有特定的名字或关键字

如果您喜欢特定页面或者是特定群组的成员

如果您有朋友喜欢某个特定页面

如果您在某个地点或国家/地区拍照

如果您在某些地方/国家发布了照片

如果您曾在时间轴上发布过包含特定文本/关键字的更新

等等.您可以提出任何自定义查询。

Masas 补充道:“由于攻击者可以控制Facebook 窗口的位置属性,因此无需打开新的弹出窗口或选项卡即可重复此过程。” “这对于移动用户来说尤其危险,因为打开的选项卡很容易在后台丢失,从而允许攻击者在用户在攻击者网站上观看视频或阅读文章时提取多个查询的结果。”

简而言之,该漏洞暴露了目标用户及其朋友的兴趣和活动,即使他们的隐私设置设置为只允许他们或其朋友查看此信息。

我们专注高端建站,小程序开发、软件系统定制开发、BUG修复、物联网开发、各类API接口对接开发等。十余年开发经验,每一个项目承诺做到满意为止,多一次对比,一定让您多一份收获!

更新时间:2026-04-10 05:48:54

更新时间:2026-04-10 05:48:54 开发经验

开发经验 54

54