近日,思科Talos团队的安全研究人员发现了一起DNS劫持攻击事件,并将其背后的组织命名为Seaturtle。该组织利用DNS 劫持攻击窃取世界各地企业实体的数据信息和凭据。该活动于2017 年1 月首次开始,一直持续到2019 年第一季度,13 个国家的至少40 个公共和私人组织受到损害。

域名系统(DNS) 是一种允许我们通过在浏览器地址栏中输入域名而不是IP 地址来访问网站的服务。它将名称转换为托管我们要加载的网页的服务器的数字目标。通过访问DNS 记录,攻击者可以替换目标名称服务器的地址,以便它们指向自己的基础设施。一旦他们控制了负责处理与Web 域相关的IP 地址请求的名称服务器,威胁行为者就可以将受害者引导至恶意服务器上的内容。

两类受害者海龟行动专注于使用DNS 劫持作为实现其最终目标的机制。当攻击者可以非法修改DNS 名称记录以将用户指向攻击者控制的服务器时,就会发生DNS 劫持。美国国土安全部(DHS) 于2019 年1 月24 日发布了有关此活动的警报,警告攻击者可以重定向用户流量并获取组织域名的有效加密证书。

海龟行动的受害者主要位于中东和北非。其主要目标是外交部、军事组织、情报机构和著名能源公司。

为了访问敏感网络,Turtle 背后的威胁行为者损害了负责响应域名空间各级目标网络资产的DNS 查询的第三方实体。

次要目标包括电信公司、互联网服务提供商(ISP)、IT 公司、域名注册商和DNS 注册机构。

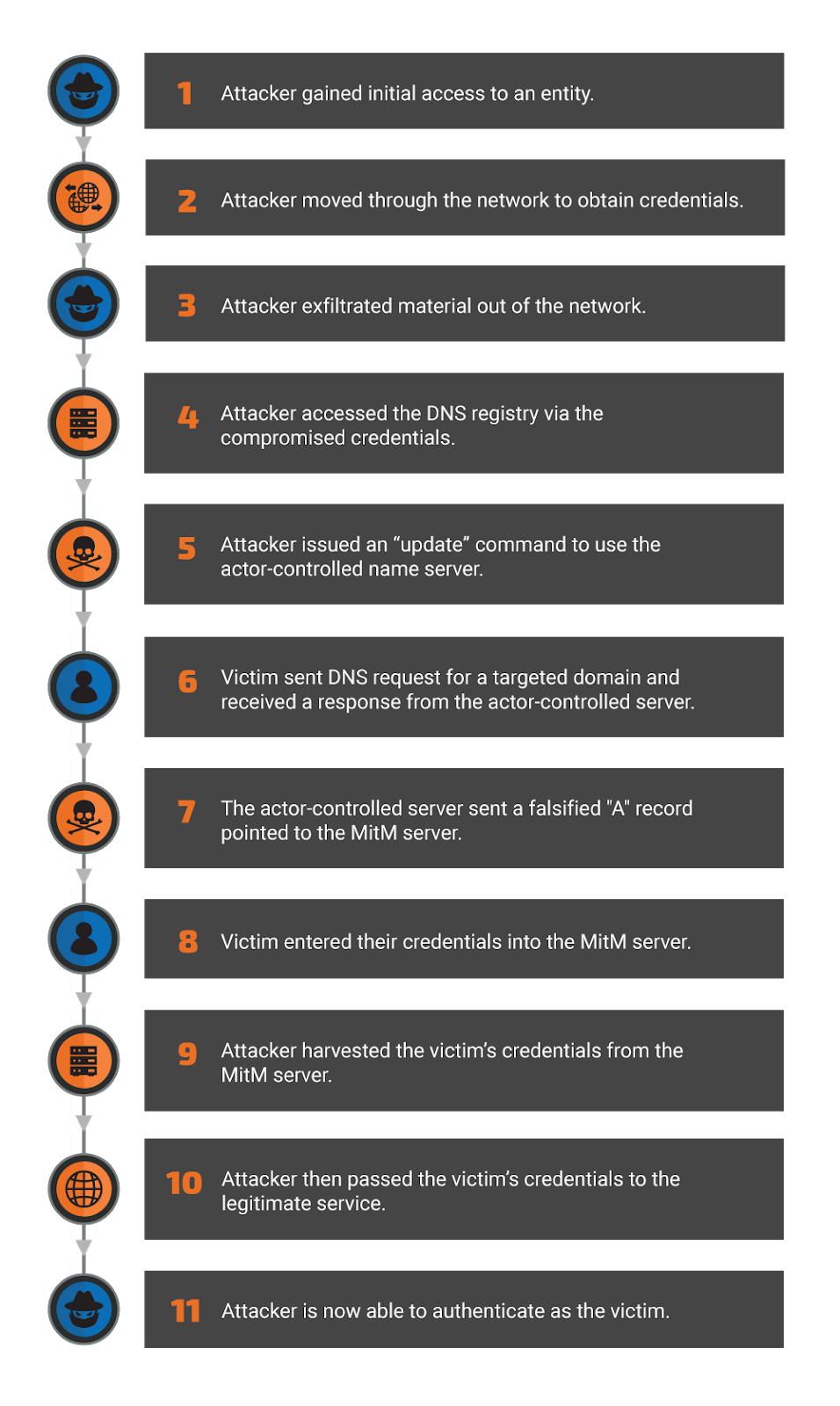

海龟行动的DNS 劫持方法DNS 劫持只是攻击者实现其主要目标的一种手段。 “海龟行动”背后的参与者最终打算通过以下方式窃取凭据以访问网络和系统:

1. 建立了控制目标DNS记录的方法。

2. 修改DNS记录,将目标的合法用户指向攻击者控制的服务器。

3. 当用户与这些参与者控制的服务器交互时,捕获合法的用户凭据。

下图说明了我们认为“海龟行动”背后的参与者如何利用DNS 劫持来实现其最终目标。

(重定向攻击方法图)

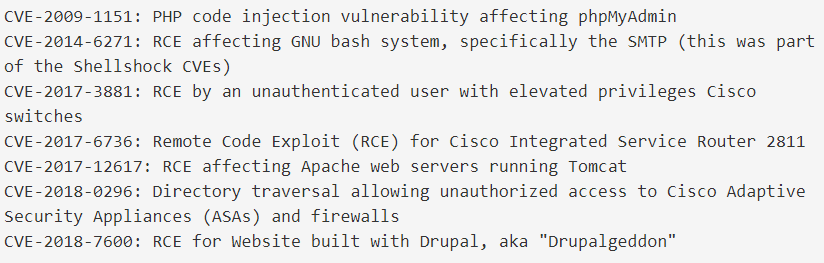

鱼叉式网络钓鱼和旧漏洞Turtle 活动背后的威胁参与者通过利用已知漏洞或发送鱼叉式网络钓鱼电子邮件获得了初始访问权限。 Talos 认为,威胁行为者利用多个已知的CVE 来获得初始访问权限或在受影响的组织内横向移动。

(已知漏洞)

在更改DNS 记录后,Turtle 运营商建立了一个中间人(MitM) 框架,该框架模仿受害者使用的合法服务,目的是窃取登录凭据。

为了逃避检测,攻击者执行了“证书模拟”,其中攻击者从另一个提供商处获取了由证书颁发机构签名的X.509 证书,该证书用于模拟与目标组织已使用的域相同的域。例如,如果DigiCert 证书保护网站,威胁行为者将获得同一域的证书。但对于其他提供商来说,这种策略可能会使检测MitM 攻击变得更加困难,因为用户的Web 浏览器仍会在URL 栏中显示预期的“SSL 挂锁”。

当受害者在攻击者的欺骗网页中输入密码时,攻击者会捕获这些凭据以供将来使用。受害者收到的唯一指示是用户输入信息和访问服务之间的短暂延迟。也没有什么证据表明网络防御者可以检测到,因为使用了合法的网络凭据来访问该帐户。

除了之前报告中公布的MitM 服务器IP 地址之外,Talos 还发现了攻击者在观察到的攻击期间利用的另外16 个服务器。已知恶意IP 地址的完整列表位于下面的“妥协指标(IOC)”部分。

缓解策略海龟行动非常成功,参与者采用独特的方法来访问目标网络。大多数传统安全产品(例如IDS 和IPS 系统)并不是为监视和记录DNS 请求而设计的。威胁行为者之所以能够取得如此成功,是因为DNS 域空间系统在事后才添加了安全性。如果更多的ccTLD 实施注册商锁定等安全功能,攻击者将无法重定向目标域。

尽管他们采取了复杂的方法来妥协目标,但还是有办法让他们的工作变得更加困难。建议您使用DNSSEC(签名区域和验证响应),或使用在对组织的DNS 记录进行任何更改之前需要带外消息的注册表锁定服务。如果您的注册商不提供注册表锁定服务,建议您实施多重身份验证来访问组织的DNS 记录。如果您怀疑此类主动入侵是您的目标,建议您使用受信任网络上的计算机执行网络范围内的密码重置。如果使用密码,请使用唯一的密码和密码管理器。建议应用该补丁,特别是在面向互联网的机器上。网络管理员还可以监控其域上的被动DNS 记录以检查异常情况。

我们专注高端建站,小程序开发、软件系统定制开发、BUG修复、物联网开发、各类API接口对接开发等。十余年开发经验,每一个项目承诺做到满意为止,多一次对比,一定让您多一份收获!

更新时间:2026-04-21 03:51:41

更新时间:2026-04-21 03:51:41 开发经验

开发经验 62

62