您使用Hadoop 进行数据分析吗?如果是这样,请知道新的机器人正在针对Hadoop 集群,其目标是执行由云基础设施服务器支持的DDoS 攻击。 Hadoop是一个开源分布式处理基础架构框架,用于管理集群系统中运行的大数据应用程序的存储和数据处理。

该黑客组织针对配置错误的HadoopYARN(Yet Another Resource Negotiator,Apache Hadoop 数据处理框架的核心组件,通常用于大型企业网络或云计算环境)中的未经身份验证的远程命令执行漏洞,在资源丰富的服务器上使用DemonBot DDoS 恶意软件感染Hadoop 集群。

一旦僵尸网络发现可能的受害者,名为DemonBot 的僵尸网络就会尝试利用YARN 错误配置在易受攻击的Hadoop 系统上安装“僵尸”进程。

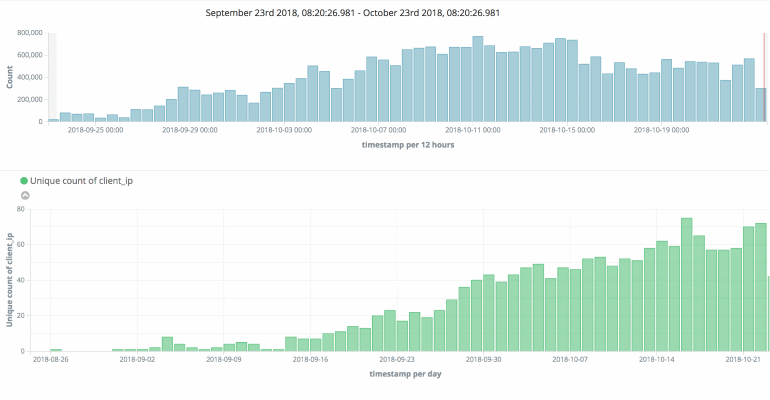

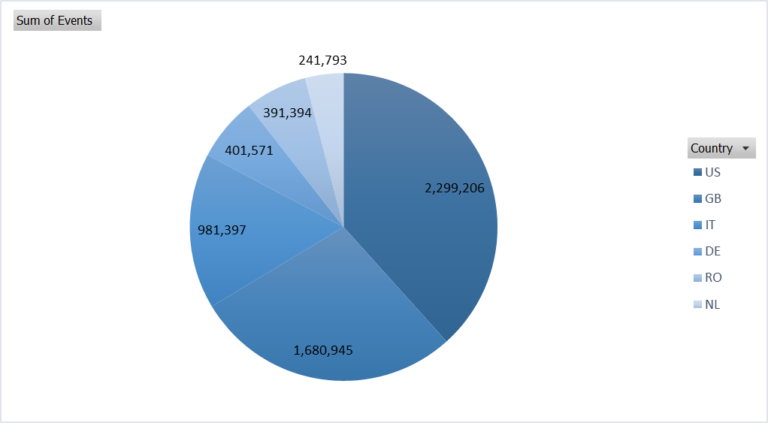

DemonBot 仅通过中央服务器传播,不会暴露基于Mirai 的机器人所表现出的类似蠕虫的行为。 Radware 25 日发布威胁警报,表示正在追踪70 多个正在积极传播DemonBot 的活跃漏洞利用服务器。发出请求的唯一IP数量已从几台服务器增长到70多台服务器,并且服务器被利用的速度每天超过100万次漏洞攻击。

攻击主要集中在美国、英国和意大利。

美国NTT Communications 全球IP 网络执行副总裁Michael Wheeler 表示:“物联网革命通过使我们的设备能够与其他设备连接和通信,在增强和改善日常生活方面具有巨大潜力。” “推动物联网的关键是创建一个网络基础,使这些应用和服务能够安全可靠地运行。”

目前尚未发现DemonBot 主动针对IoT 设备的证据,但Demonbot 不仅限于x86 Hadoop 服务器,并且遵循Mirai 构建原则,与大多数已知的IoT 设备二进制兼容。

虽然僵尸网络中的僵尸网络总数仍然未知,但还有另一个重要的谜团有待解开。为什么这个僵尸网络会感染Hadoop 和DDoS 机器人等资源丰富的服务器,而不是部署加密货币挖掘恶意软件?与发起破坏性且令人费解的DDoS 攻击相比,这无疑会产生更多的利润并减少法律问题。

所有迹象都表明该僵尸网络是“skid”的作品,网络安全专家使用这个术语来描述恶意软件作者,他们使用易于使用的脚本、糟糕的操作安全性或没有长期计划来实现他们想要实现的目标,拼凑出僵尸网络或恶意软件。

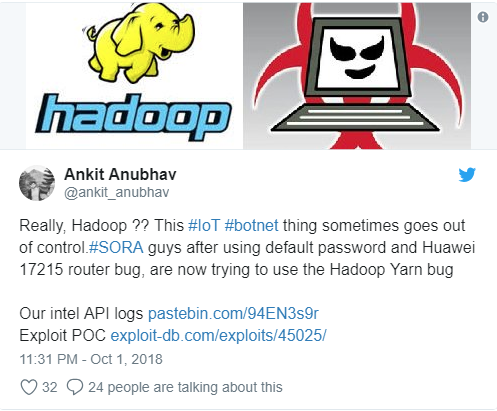

这并不是云基础设施服务器第一次成为攻击目标。 10 月初,NewSky Security 的安全研究员Ankit Anubhav 在推特上表示,该僵尸网络似乎与Sora 僵尸网络的创建者有关,后者还负责创建多个其他僵尸网络,例如Owari、Wicked、Omni、Anarchy 等,这些僵尸网络也用于DDoS 攻击。

Hadoop 集群通常是非常强大且稳定的平台,可以比单独的IoT 设备承担更多的DDoS 流量。 DemonBot 支持的DDoS 攻击媒介是UDP 和TCP 洪泛。

至于服务器是如何被感染的,Anubhav 和Geenens 都指出了同样的问题——Hadoop 的YARN 组件配置错误,这一问题至少在两年前就已为人所知。

根据ExploitDB 和GitHub 上发布的概念验证代码,攻击者似乎访问了暴露给外部连接的内部YARN API。该漏洞使用API 在Hadoop 服务器集群中部署和运行自定义YARN 应用程序- 以DemonBot 为例,它是一种支持DDoS 的恶意软件过滤器。

该漏洞在过去几个月中变得非常流行,并且也被多种Xbash 恶意软件所利用。现在,Hadoop 服务器管理员应该尽快检查YARN 配置,以确保他们不会自行解决问题。

我们专注高端建站,小程序开发、软件系统定制开发、BUG修复、物联网开发、各类API接口对接开发等。十余年开发经验,每一个项目承诺做到满意为止,多一次对比,一定让您多一份收获!

更新时间:2026-04-10 17:45:49

更新时间:2026-04-10 17:45:49 开发经验

开发经验 48

48